Implementação de alertas com base no risco

Com Splunk Enterprise Security , utiliza a abordagem tradicional de alertar sobre detecções estreitas que são frequentemente reactivas às tendências actuais dos métodos de ataque. Como analista de segurança, gostaria de ter alertas mais tangíveis e acionáveis com uma fidelidade muito maior.

Introdução aos alertas baseados em risco

O alerta baseado em risco (RBA) fornece às equipas uma oportunidade única de direcionar recursos de funções tradicionalmente reativas para funções proativas no SOC. À medida que a fidelidade dos alertas e as taxas verdadeiras positivas aumentam, os recursos dos analistas podem ser transferidos para tarefas de maior impacto, como caça a ameaças ou simulação de adversário, capacitando os SoCs para desenvolver os conjuntos de habilidades dos seus analistas e prepará-los para quaisquer ameaças que possam encontrar.

A metodologia RBA é muito semelhante ao que provavelmente já está a fazer em Splunk Enterprise Security . Utiliza quase todas as estruturas existentes no Splunk Enterprise Security mas inclui algumas otimizações que aumentam drasticamente a eficiência e a maturidade geral da segurança dentro do SOC.

Os benefícios do RBA incluem:

- Uma redução drástica no volume geral de alerta (fadiga de alerta)

- Detecções melhoradas

- Alinhamento com frameworks populares como MITRE ATT&CK

- Mais detecções e fontes de dados sem aumentar os custos operacionais do SOC

- Intervalos de tempo de detecção aumentados

- Um processo de implementação mais simplificado

Principais características

Os frameworks em Splunk Enterprise Security a versão 6.4 e posterior fornecem funcionalidades prontidão para a implementação do RBA. Você pode aproveitar a ação de resposta adaptativa da Análise de Risco e atribuir riscos a vários objetos de risco exclusivos dentro de uma regra. Além disso, pode utilizar a entrada modular para MITRE ATT&CK, que liga as Regras de Risco aos IDs correspondentes da técnica MITRE ATT&CK através de CSE (Risk Annotations). Todo o contexto MITRE correspondente está carimbado no evento.

-

Quadro de Anotação

- Use anotações para enriquecer seus resultados de pesquisa de correlação com o contexto dos mapeamentos de estrutura de segurança cibernética padrão do setor

-

Análise de Risco Ação de Resposta Adaptativa

- Flexibilidade adicionada ao atribuir contexto a objetos de risco

- Integrações melhoradas com o framework Asset & Identity

- Pesquisa armazenada que adiciona o contexto MITRE ATT&CK adicional com base na técnica

-

Quadro de Factoring de Risco

- Fornece a capacidade de modificar a pontuação de risco para cima/para baixo com base nos valores de campo no índice de risco

- Normalmente com base em informações de ativo/identidade mas pode operar em campos como “ação”, “prioridade”, “categoria”, etc.

- Aplicado quando os eventos são inseridos no modelo de dados da Análise de Risco

-

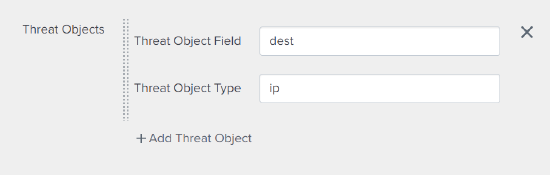

Objetos de Ameaça

- Permitir associar possíveis Indicadores de Compromisso (COI) a uma análise

- Criar um novo vetor na segurança que permita compreender o “comportamento” numa perspetiva do COI

- Abaixe a barreira para a caça localizada de ameaças

- Auxílio no processo de investigação

- Permite-lhe anexar muitos IOCs possíveis aos notáveis que são enviados para Splunk SOAR

Ao utilizar a funcionalidade Objetos de Ameaça nas suas regras de risco, pode criar um repositório local de Indicadores de Compromisso (IoC) ou Indicadores de Comportamento (IoB). Estes dados sobre ameaças são extremamente importantes devido à sua elevada relevância para a investigação, inteligência de ameaças e, especialmente, atividades de caça de ameaças dentro do SOC.

Introdução ao RBA

O RBA utiliza o existente Splunk Enterprise Security estrutura de regras de correlação para recolher eventos interessantes e potencialmente arriscados, agrupando-os num único índice. A partir daí, o sistema gera um alerta notável de risco apenas quando são cumpridos critérios específicos, o que ajuda a priorizar eventos de alto risco. Isto reduz o número de alertas que as equipas de SOC precisam para rever, poupando tempo e facilitando a carga de trabalho dos analistas.

Sabemos que começar com RBA pode ser um desafio. É por isso que criamos este Guia de Adoção de RBA para o ajudar a configurá-lo de forma rápida e sem problemas. No guia, encontrará recursos recomendados por especialistas para o ajudar a identificar o seu progresso atual no RBA, aprofundar a sua compreensão e explorar os próximos passos.

A seguir estão os componentes que fazem o RBA funcionar. Fazem parte do fluxo de trabalho contínuo de criação e desenvolvimento da sua maturidade RBA. Estes componentes podem ser resumidos em cinco categorias:

-

Regras de risco e notáveis

- Regras de risco adicionam eventos ao índice de risco

- Os notáveis de risco são criados pelas regras de incidentes de risco.

-

Pontuação de risco

- Pontuação inicial de ativos e identidades

-

Modificação do risco

- O risco é atualizado por fatores de risco e alterações de risco ad-hoc

-

Atribuição de risco

- Reforçado pelas táticas e técnicas MITRE

-

Visualizações e Fluxo de Trabalho

- Os analistas utilizam dashboards e fluxos de trabalho para trabalhar com os notáveis riscos de alta fidelidade

As regras de risco de RBA podem ser obtidas a partir da recolha de produtos “out-of-the-box” Splunk Enterprise Security regras do ES Content Updates (ESCU) ou Splunk Security Essentials (SSE).

Como implementar o RBA

A informação contida neste artigo aplica-se a Splunk Enterprise Security (ES) versões 7.x. Se tem atualizado para Splunk Enterprise Security versão 8.x , algumas terminologias e etapas podem não se aplicar. Para obter assistência adicional neste caso de utilização com o ES 8.x, Splunk Professional Services pode ajudar.

Siga o Guia de Adoção acima para saber como concluir a sua implementação inicial. Depois que o RBA estiver em execução no modo sandbox e vir o preenchimento do índice de risco e os fatores de risco a serem aplicados, estará pronto para começar a personalizar o RBA para melhor se adequar ao seu ambiente.

Os passos a seguir irão guiá-lo através dos primeiros passos, permitindo o suporte para a metodologia RBA dentro do seu Splunk Enterprise Security ambiente.

-

Modificar pesquisas de correlação existentes no ES

.

-

Adicionar técnica MITRE ATT&CK.

Na barra de navegação superior em

Splunk Enterprise Security

, clique

Configurar

>

Conteúdos

>

Gestão de Conteúdos

, depois filtrar por Tipo=

Pesquisa de Correlação

. Seleccione a pesquisa de correlação que gostaria de modificar e localize a secção de anotações. Consulte o

Mitre ATT&CK matriz

e localize a técnica ou subtécnica que melhor se alinha com a sua pesquisa de correlação. Introduza o número da técnica nas anotações.

-

Adicionar uma ação de resposta adaptativa de análise de risco.

Na sua consulta, muitas vezes terá várias entidades. Uma entidade pode ser qualquer campo de utilizador/dispositivo, como nome de utilizador, endereços IP, nomes de anfitriões, etc. Na maioria das vezes, estes serão campos como

src,dest, ouuser. Pode haver vários modificadores de risco, portanto, certifique-se de que cada entidade na sua consulta de pesquisa está representada. Este exemplo criará duas entradas de risco, uma parasrce um parauser.

Se não sabe que pontuação de risco usar, considere usar o mesmo valor para tudo, como 10, a menos que tenha uma razão para fazer o contrário. -

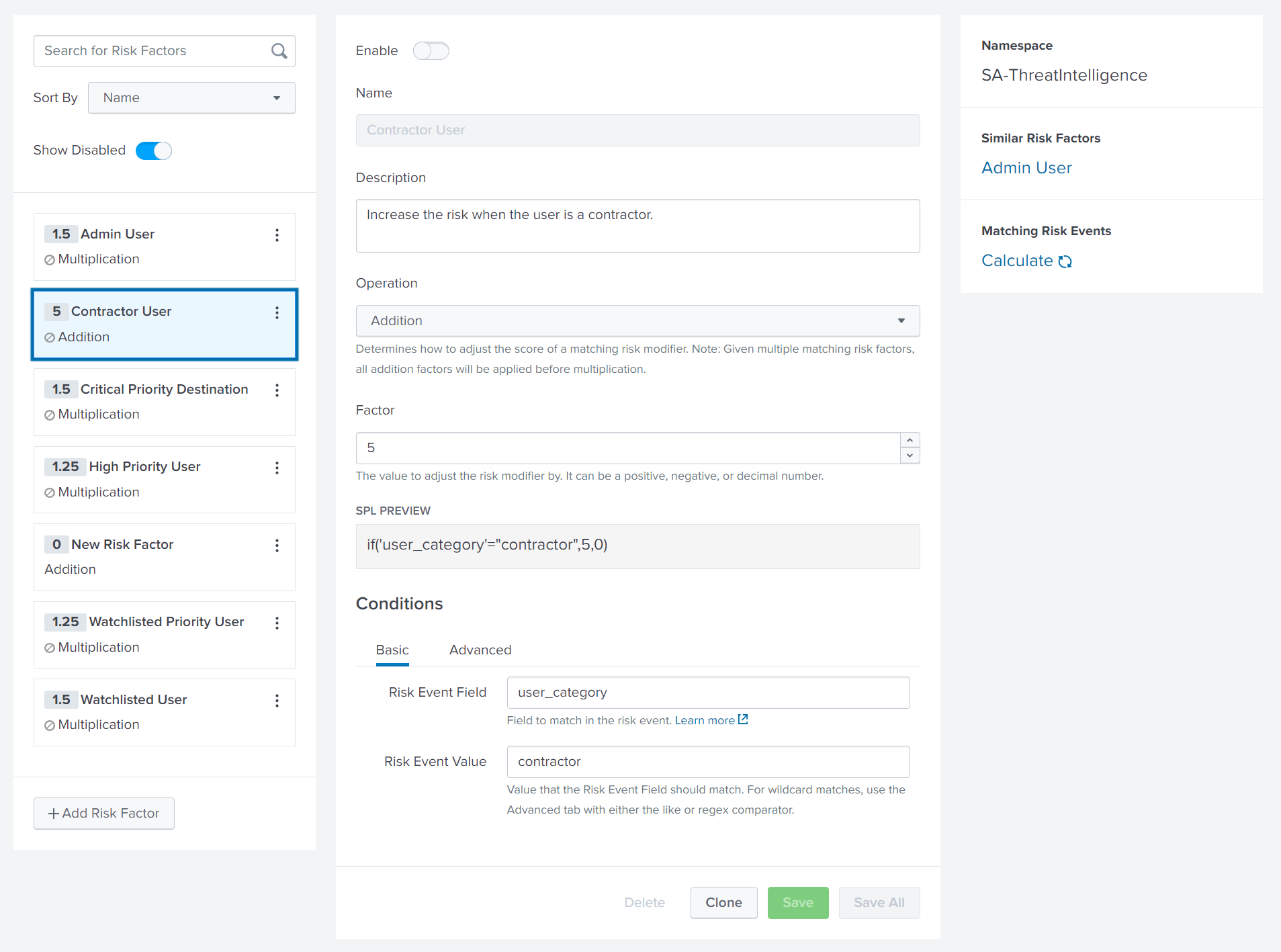

O Risk Factor Editor permite o ajuste fino dos Risk Scores com base em políticas específicas organizacionais e ambientais. Este contexto permite uma verdadeira Risco triagem informada e análise do comportamento observado. Por exemplo, na captura de ecrã seguinte, adicionamos cinco (5) à pontuação de risco sempre que um utilizador é categorizado como um Contratante porque apresenta risco adicional devido a diferentes controlos de segurança de pessoal. Ao utilizar os Fatores de Risco de forma eficaz, pode ter a certeza de que está a apontar os seus analistas para os eventos mais importantes com base nas necessidades da sua organização.

-

Determine a ação de alerta.

Manter a ação de alerta notável é opcional. Uma sugestão é criar notáveis “informativos” para que ainda possa investigá-los na página de revisão de incidentes.

-

Adicionar técnica MITRE ATT&CK.

Na barra de navegação superior em

Splunk Enterprise Security

, clique

Configurar

>

Conteúdos

>

Gestão de Conteúdos

, depois filtrar por Tipo=

Pesquisa de Correlação

. Seleccione a pesquisa de correlação que gostaria de modificar e localize a secção de anotações. Consulte o

Mitre ATT&CK matriz

e localize a técnica ou subtécnica que melhor se alinha com a sua pesquisa de correlação. Introduza o número da técnica nas anotações.

-

Comece a pesquisar o índice de risco.

Depois de ter desenvolvido uma linha de base de dados de risco, pesquise o índice de risco (index = risk). Isto irá ajudá-lo a familiarizar-se com os dados e anotações que estão a ser construídas.

Considere também maneiras de trabalhar com esses dados. Por exemplo:-

Olhe para o

risk_objectcampo. Como é que pode ver se ocorreu mais do que uma técnica MITRE para um determinado valor? -

Como posso somar as pontuações de risco para cada

risk_object? - Em que período de tempo é que a análise faz mais sentido? Devo analisar janelas de 7 dias, 31 dias, ou outra coisa?

-

Olhe para o

-

Activar as regras de agregação incorporadas.

Existem duas pesquisas de correlação incluídas no ES que são projetadas para criar notáveis de risco.

A detecção “ATT&CK Tactic Threshold Exceeded” procura objetos de risco que tenham visto várias técnicas de ataque ao longo de uma janela de 7 dias. Considere alterar a cláusula “onde” para torná-la mais ou menos sensível.

Por exemplo:| where mitre_tactic_id_count >= 2 and source_count >= 2Numa nota semelhante, olhe para a detecção “Limite de Risco Excedido” e considere quais alterações fazer. Uma sugestão é alterá-lo para um período de tempo mais longo para ajudar a encontrar ataques baixos e lentos. Também pode ajustar o limiar de risco conforme necessário.

-

Atualize as configurações de revisão de incidentes.

Na página do ES Incident Review, deverá ver agora o tipo “Risk notables” quando os alertas acima disparam.

Também poderá visualizar a linha do tempo do evento de risco a partir do objeto de risco.

Esta linha do tempo fornece uma visão poderosa para iniciar uma investigação e visualizar todos os eventos de risco.Se tem estado a utilizar Splunk Enterprise Security por um tempo e já personalizou as configurações de revisão de incidentes, talvez não veja essas novas colunas. Para adiciona-os novamente, aceda a Configurar > Gestão de Incidentes > Definições de revisão de incidentes . Revise as colunas que possui e considere adicionar novamente os campos abaixo que possa precisar.

É isso! Agora pode começar a fazer pesquisas de correlação adicionais e executar as mesmas etapas para adicionar mais contexto ao índice de risco. Se ficar preso, use o MITRÉ AT&CK enquadramento ou Splunk Security Essentials app para descobrir novos comportamentos que são de valor para a sua equipa.

Para obter mais informações, consulte este guia detalhado passo a passo: O Guia Essencial de Alerta Baseado em Risco (RBA)

Próximos passos

Para uma demonstração e workshop abrangentes do RBA, ou para contratar os Serviços Profissionais para configurar o RBA em seu ambiente, entre em contato com a equipe ou representante da sua conta Splunk. Além disso, estes recursos do Splunk podem ajudá-lo a compreender e implementar este caso de utilização:

- Como fazer no YouTube: Alertas Baseados no Risco: A nova fronteira para o SIEM

- .Conf Talk: Aumente a sua implementação de alertas baseados em risco (RBA)

- .Conf Palestra: Construir detecções comportamentais: Correlação cruzada de atividade suspeita com o framework MITRE ATT&CK

- .Conf Palestra: Modernize e amadureça o seu SOC com alertas baseados em risco

- .Conf Palestra: Introdução ao alerta baseado em risco e MITRE

- .Conf Palestra: Contos de uma equipa de ameaças: Lições e estratégias para ter sucesso com uma abordagem baseada no risco

- .Conf Palestra: A toda velocidade com alerta baseado em risco (RBA)

- .Conf Palestra: Simplificação da análise de histórias de segurança com alertas baseados em risco

- Documentos: Isole ameaças com alertas de risco

- Webcast: Cura de fadiga de alerta com alerta baseado em risco, MITRE ATT&CK e automação